El GCHQ (Government Communication Headquarters) es la versión británica de la NSA estadounidense. De hecho la organización ha estado involucrada en varios de los casos de espionaje de los que se acusa a la NSA, dado que ambos organismos han colaborado en el pasado. Recientemente un nuevo documento revelado por Edward Snowden ha permitido conocer las herramientas informáticas con las que la GCHQ ha estado trabajando. El organismo de inteligencia ha utilizado estas herramientas para hackear redes sociales y medios de comunicación y plantar información falsa en Internet. El desarrollo del software ha estado a cargo del Joint Threat Research Intelligence Group, conocido también como JTRIG.

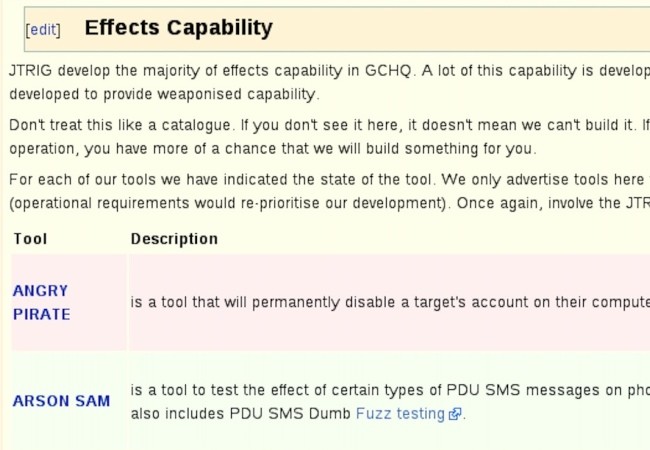

El documento que detalla al software fue creado en 2012 y publicado por el periodista Glenn Greenwald. Entre los elementos presentes en la lista encontramos:

- Underpass. Una herramienta que permite cambiar el resultado de las encuestas en línea.

- Silverlord. Permite la disrupción de los sitios basados en videos que tienen contenidos extremistas.

- Changeling. Tiene la capacidad de suplantar direcciones de e-mail y mandar correo utilizando dicha identidad.

- Imperial Barage. Sirve para conectar dos teléfonos en una llamada.

- Spring Bishop. Se encarga de buscar imágenes privadas de objetivos en Facebook.

- Angry Pirate. Deshabilita la cuenta de un usuario en su computadora.

- Elate. Una suite de herramientas para monitorear el uso de la versión británica de eBay.

- Badger. Un software para el envio masivo de e-mails para favorecer campañas de información.

- Gateway. Sirve para incrementar artificialmente el tráfico de un sitio web.

La JTRIG ha señalado en el mismo documento “Si no lo ve aqui, eso no significa que no podemos construirla”.

Lo llamativo de las herramientas desarrolladas por la JTRIG es que en muchos casos apuntan de forma muy específica a ciertas redes sociales. Sobre el nivel de complicidad de las compañías cuyos programas y sitios son afectados solo se pueden realizar especulaciones. Es muy probable que las compañías ignoren que sus sitios son vulnerables al hackeo gubernamental.

Fuentes: Techcrunch, Firstlook

¿Cómo hackear una cuenta Facebook 2018? Con Espiar.co donde ofrecen el servicio de hackear Facebook gratis de manera anónima y segura es muy fácil y seguro. Totalmente anónimo. Lo he probado con al face de un amigo y funciona

Hackear Facebook gratis

Tengo otra web que encontre que parece que es muy buena, porque tiene varias reseñas en otros sitios que han tenido exito, y han podido hackear las cuentas y sin tener que descargar nada y de forma online es http://hackeacuenta.com

Saludos!

Lei muchos foros y sitios web para hackear cuentas, me di vuelta todo internet y encontre este sitio funcioan porque yo pude con unas cuentas ya http://facehackear.com

para mi gusto la mejor forma de hackear facebook es usando la pagina web de hackeafacebook, es la mejor de las que puedas llegar a encontrar

House Cleaning service Boca Raton FL http://a1cleaningmaids.com/ they have go green products and the very best prices for house cleaning services in weston, coral spring miami and fort lauderdale.

Hola he encontrado otras 2 web muy buenas para hackear facebook son las siguientes https://hackingaccounts.com/ y la otra es muy buena tambien como hackear un facebook http://hackeaunfacebook.com/

La nueva herramienta para hackear facebook ya esta disponible http://www.hackearfacebook.atrackv8.com es facil y muy rapido

como hackear un facebook en el 2016? la mejor herramienta que eh http://www.hackealyli98.com/

brutal que http://hackearfb.com siga siendo la unica que funciona jajaja

Yo utilize esta pagina y me funciono

http://www.protoxfb.com

Muy buena !

http://www.randomgifs.net

la mejor herramienta para hackear facebook http://hackphreik.com y http://www.parchados.com

tambien han revelado http://fbhackeruncomptefacebook.com en el sitio oficial de hackers

herramienta para ver los datos online http://www.vendrepagefan.com

increible funciona todavia?

una que se le olvido comentar es la de http://hackeafacebook.com/ es de las mejores herramientas

[…] entrada Snowden revela herramientas para espionaje utilizadas por el gobierno británico aparece primero en […]