Encriptar es la acción de transcribir datos utilizando una clave para que aquellos que no la poseen no puedan entenderlos. En esencia es un método para ocultar y proteger la información.

En español también se puede utilizar el término cifrar.

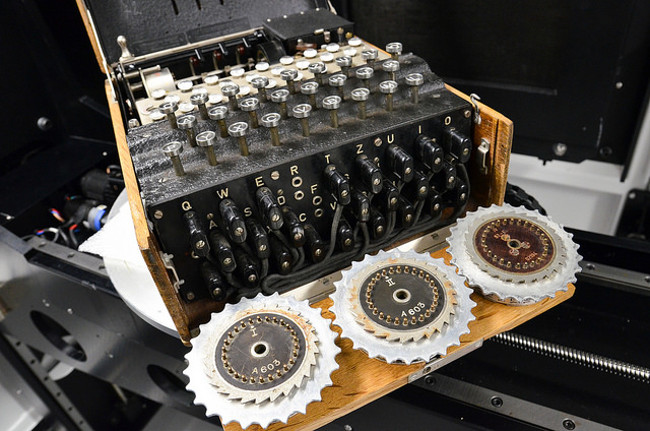

Los procesos de cifrado se han utilizado desde hace cientos, sino miles de años. Uno de los dispositivos más conocidos relacionados con este tema es la máquina Enigma utilizada en la segunda guerra mundial. Un ejemplo interesante de como se puede descifrar un sistema simple se encuentra en el cuento El Escarabajo de Oro de Edgar Allan Poe.

Funcionamiento

Si reemplazas cada letra del alfabeto por la siguiente ya tienes un sistema de encriptado. Pero obviamente no es uno muy complejo y confiable. Los mecanismos utilizados para ocultar los datos suelen involucrar esquemas mucho más elaborados.

Los sistemas digitales utilizan algoritmos para convertir el texto plano en un texto cifrado. Existen diferentes tipos de algoritmos, distintas maneras de alterar los datos.

En todos los casos el elemento clave es el uso de una llave criptográfica que contiene los valores matemáticos que son claves para entender la información.

La llave nos dice como se ha modificado el texto original.

Llaves

Las llaves son generadas al azar, o tan al azar como una computadora puede actuar a través de una serie de algoritmos.

Es posible que al leer sobre un sistema de seguridad y encriptado te hayas encontrado que se menciona una cierta cantidad de bits. Estos bits se refieren a la extensión de la claves. Como es lógico suponer cuanto más larga es la clave mayor es el nivel de seguridad. Aunque este no es el único factor.

Tipos de llaves

Existen dos tipos de llaves privadas y públicas y están relacionadas con dos modelos de encriptado, simétrico y asimétrico.

Encriptado simétrico

En este caso la llave que se utiliza para cifrar los datos y para descifrarlos es la misma. Todos los involucrados en la comunicación deben compartir esta clave, que naturalmente es secreta, es decir, privada.

Encriptado asimétrico

Cuando se utiliza el encriptado asimétrico se emplean dos llaves, una para el cifrado y otra para el descifrado. La llave del cifrado es pública y la puede usar cualquiera, pero la llave para descifrar la información es privada y solo la tiene el receptor de la comunicación.

Sistemas de encriptados

3-DES – Triple cifrado DES. Simétrico. Fue desarrollado por IBM. Básicamente se trata de un método

que utiliza los algoritmos del sistema DES (Encriptado de Datos Estandar) pero que triplica la cantidad de operaciones realizadas para extender la clave de 56 bits a unos 112 bits. Este sistema está siendo reemplazado poco a poco por el AES.

AES – Encriptado Avanzado Estándar. Simétrico. Es un esquema de cifrado por bloques creado en Bélgica y utilizado comúnmente en Estados Unidos. Por su fortaleza ha sido eleigido para proteger información clasificada gubernamental.

RSA – Rivest, Sharmir y Adleman. Asimétrico. Es el primero de su clase. Se basa en la factorización de números enteros. Aunque es antiguo se lo considera seguro siendo la computación cuántica la única amenaza conocida,

ECC – Criptografía de Curva Elíptica. Asimétrico. En teoría permitiría conseguir el mismo nivel de seguridad que el RSA utilizando claves más cortas.

Encriptado en sitios web.

El encriptado de datos es importante para proteger la información sensible producida durante la navegación y la interacción del usuario con los sitios web.

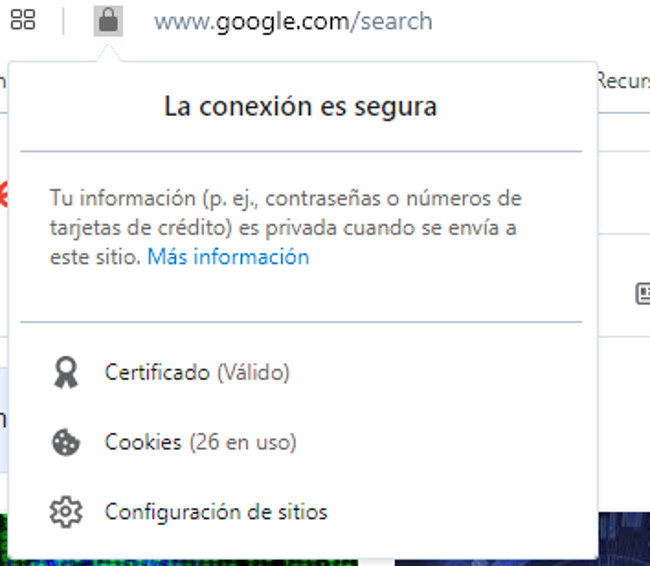

Cuando entras a un sitio web la dirección puede incluir el término HTTP o HTTPS. La S indica que la conexión es segura porque se utiliza un mecanismo de encriptado. En algunos navegadores puede aparecer simplemente un símbolo con un candado.

El sistema de encriptado más utilizado ha sido durante años el SSL (Secure Socket Layer). El SSL se destaca por utilizar una clave pública y una privada, es decir un sistema asimétrico, para crear conexiones más seguras.

Más recientemente el esquema TLS (Transport Layer Security) ha comenzado a reemplazar al SSL.

Uso

El uso de los sistemas de los sistemas de encriptado es muy variado, se los puede emplear para cualquier tarea u objetivo que exija mantener ciertos datos en secreto fuera del alcance de terceros.

Privacidad y seguridad

El cifrado ayuda a mantener la privacidad, impide que un hacker con malas intenciones pueda leer los mensajes de los usuarios de un servicio de mensajería o correo. Es fundamental para mantener los sistemas seguros, evitar que alguien tome control de nuestra cuenta bancaria o acceda a la base de datos de un banco o incluso redes militares.

Integridad y autenticación

El encriptado previene la alteración de los datos de un mensaje. Gracias al empleo de llaves públicas con el sistema TLS también es posible verificar que un sitio web al que nos conectamos sea legítimo, y no una copia diseñada para engañar a los desprevenidos.

Grises y sombras

Muchos sistemas de encriptado pueden utilizarse tanto para el bien como para el mal. Esto puede sonar algo dramático pero es verdad.

El encriptado en el servicio de mensajería de Telegram le asegura a los disidentes políticos que las autoridades no pueden capturar sus mensajes y utilizar la información alli contenida para perseguirlos a ellos o a otros activistas. Le permite a los periodistas comunicarse con sus fuentes de forma segura.

Pero también es utilizado por criminales y terroristas.

Bitcoin utiliza llaves privadas para evitar la alteración de sus operaciones y mantener la seguridad de sus monederos. El encriptado permite evitar la identificación del usuario, lo que puede ser bastante conveniente para mantener cierto perfil bajo. Sin embargo el bitcoin también es utilizado por criminales para lavar dinero y pedir rescates. También se sospecha que lo emplean organizaciones terroristas.

Por estas razones muchos gobiernos han comenzado a exigir puertas traseras, opciones de acceso especiales que les permitan acceder a los datos en caso de que sea necesario investigar. Lo dicho puede sonar razonable, pero supone un nuevo dilema dado que ese acceso también podría ser aprovechado por gobiernos represivos y organizaciones criminale.

[…] ¡Comparte esta noticia! Fuente: RedUsers […]

[…] (operate(d, s, id) var js, fjs = d.getElementsByTagName(s)[0] if (d.getElementById(id)) return js = d.createElement(s) js.id = id js.src = "http://connect.facebook.net/en_US/all.js#xfbml=1&appId=635651916457607" fjs.parentNode.insertBefore(js, fjs) (document, 'script', 'facebook-jssdk')) !operate(f,b,e,v,n,t,s)if(f.fbq)returnn=f.fbq=function()n.callMethod? n.callMethod.utilize(n,arguments):n.queue.thrust(arguments)if(!f._fbq)f._fbq=n n.push=nn.loaded=!0n.model='2.0'n.queue=[]t=b.createElement(e)t.async=! t.src=vs=b.getElementsByTagName(e)[0]s.parentNode.insertBefore(t,s)(window, document,'script','https://hook up.fb.net/en_US/fbevents.js') fbq('init', '706530392794486') // Insert your pixel ID in this article. fbq('track', 'PageView') !purpose(f,b,e,v,n,t,s) if(f.fbq)returnn=f.fbq=perform()n.callMethod? n.callMethod.apply(n,arguments):n.queue.push(arguments) if(!f._fbq)f._fbq=nn.push=nn.loaded=!0n.model='2.0' n.queue=[]t=b.createElement(e)t.async=! t.src=vs=b.getElementsByTagName(e)[0] s.parentNode.insertBefore(t,s)(window, document,'script', 'https://link.facebook.net/en_US/fbevents.js'😉 fbq('init', '237372653410330') fbq('track', 'PageView') (operate() )() window._fbq = window._fbq || [] window._fbq.force(['track', '6032341933088', 'value':'0.00','currency':'ARS']) Crédito: Enlace fuente […]