Capítulo 1

Manejo de puertos

En este capítulo, exploraremos los conceptos fundamentales del manejo de puertos en sistemas Linux. Desde la identificación y administración de puertos abiertos, hasta el uso de herramientas

de consola para analizar y gestionar los puertos, aprenderás cómo mantener tu sistema seguro y protegido contra amenazas externas.

La forma más confiable para revisar los puertos que están escuchando en la red es mediante el uso de un escáner tal como nmap.

Capítulo 2

Pentesting en redes locales

En el mundo actual, donde la seguridad de la información es una preocupación constante, el pentesting en redes locales se ha vuelto una práctica fundamental. Este capítulo te guiará a través del proceso de evaluación de la seguridad de una red interna y te permitirá descubrir posibles brechas que podrían ser aprovechadas por ciberatacantes.

Desde la configuración del entorno de pruebas hasta la ejecución de ataques de explotación, explorarás las herramientas y técnicas necesarias para fortalecer la seguridad de tu red.

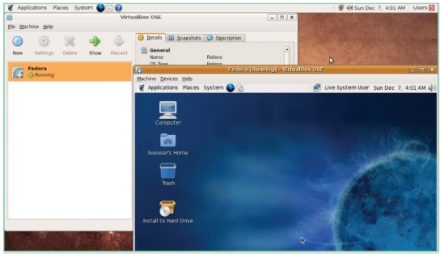

Oracle VM VirtualBox es un software de virtualización para arquitecturas x86/amd64. Actualmente es desarrollado por Oracle Corporation.

Capítulo 3

Auditorías wireless

En este capítulo nos adentraremos en el apasionante mundo de la evaluación de la seguridad de redes WiFi. Descubriremos cómo configurar y utilizar herramientas especializadas para escanear redes inalámbricas, identificar puntos de acceso y analizar su seguridad. Además, exploraremos técnicas de cracking de contraseñas WEP y WPA para comprender los riesgos asociados con la debilidad en la seguridad de las redes inalámbricas.

La seguridad inalámbrica funciona mediante el uso de contraseñas y cifrado para proteger la conexión a internet; por eso puede ser vulnerable.

Aprende más sobre Seguridad GNU/Linux Redes LAN y WiFi, leyendo la edición completa de este ebook en RedUSERS PREMIUM

También te puede interesar:

SEGURIDAD GNU/LINUX REDES LAN Y WiFi Vol 1

En el VOLUMEN 1 de esta colección obtendrás información relacionada con las redes en sistemas Linux, firewall y seguridad en capas, además de las opciones de monitoreo y registro de eventos.

Cada mes, lanzamos 2 ebooks USERS, en ellos tratamos en profundidad el tema abordado. En cada ebook, nuestros EXPERTOS vuelcan todos sus conocimientos con el objetivo de brindar una experiencia de capacitación satisfactoria para nuestros lectores.

Lee lo que quieras, donde vayas, por una mínima cuota mensual: SUSCRIBETE!